มือถือ Android กว่า 90% เสี่ยงติดมัลแวร์ Godless มัลแวร์ร้ายตัวใหม่ แฝงตัวบน Play Store แอบรูทเครื่องผู้ใช้อย่างแนบเนียน เผยพบชาวไทยตกเป็นเหยื่อแล้ว

บริษัท Trend Micro เปิดเผยถึงการตรวจพบมัลแวร์ชนิดใหม่ชื่อว่า Godless แฝงตัวมากับแอปพลิเคชันบน Google Play สามารถ root เครื่องเป้าหมายและฝังตัวเองเข้ากับระบบจนไม่สามารถลบออกได้ พุ่งเป้าโจมตีอุปกรณ์ที่รันบนระบบปฏิบัติการ Android 5.1 Lollipop หรือเก่ากว่า ซึ่งนับเป็น 90% ของอุปกรณ์ Android ทั้งหมดในขณะนี้เลยทีเดียว

Godless เป็นมัลแวร์ที่ประกอบไปด้วยชุดเครื่องมือ open source สำหรับ root อุปกรณ์ Android หลายเวอร์ชั่น ที่โดดเด่นที่สุดคือ CVE-2015-3636 (PingPongRoot) และ CVE-2014-3153 (Towelroot) และเมื่อ Godless สามารถ root เครื่องเป้าหมายได้แล้ว ก็จะได้สิทธิ์ในการติดตั้งซอฟต์แวร์ต่างๆ ได้ทันที รวมไปถึงเปิดโอกาสให้แฮ็คเกอร์สามารถเข้าไปดูหรือจัดการข้อมูลในเครื่องได้โดยที่ผู้ใช้ไม่รู้ตัวอีกด้วย

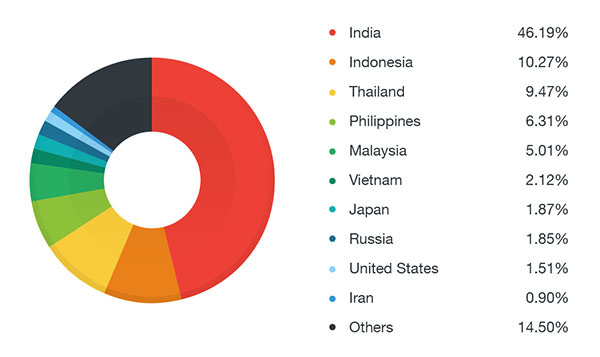

สถิติการติดมัลแวร์ Godless รวบรวมโดย Trend Micro

จากสถิติของ Trend Micro พบว่ามีอุปกรณ์ที่ติดมัลแวร์นี้กว่า 850,000 เครื่องทั่วโลก โดย 46.19% เป็นผู้ใช้ในอินเดีย ส่วนผู้ใช้ในประเทศไทยติดมัลแวร์ชนิดนี้มากเป็นอันดับ 3 ของโลก คิดเป็น 9.47%

ล่าสุด Tend Micro ได้ออกมาเตือนผู้ใช้อุปกรณ์ Android ว่า มีแอปพลิเคชันบน Play Store จำนวนมากที่ดูเหมือนปลอดภัยแต่แท้จริงแล้วมีโค้ดของมัลแวร์เวอร์ชั่นต่างๆ อยู่ ซึ่งแอปพลิเคชันเหล่านี้ล้วนมาจากผู้พัฒนารายเดียวกัน ถึงแม้ว่าแอปพลิเคชันบางอย่างที่ดาวน์โหลดมาจาก Play Store จะปลอดภัยจริง แต่ก็ยังเสี่ยงที่จะถูกยัดเยียดมัลแวร์มาให้จากการอัปเดตอยู่ดี

Trend Micro แนะนำว่า ก่อนจะดาวน์โหลดแอปพลิเคชันใดๆ บน Play Store ควรตรวจสอบข้อมูลของผู้พัฒนาก่อนเสมอ ผู้พัฒนาที่ไม่ค่อยมีที่มาที่ไปและไม่เป็นที่รู้จักอาจเป็นแหล่งแพร่กระจายของมัลแวร์เหล่านี้ และควรติดตั้งแอปพลิเคชันจากร้านค้าที่เชื่อถือได้เท่านั้น เช่น App Store หรือ Amazon หรืออาจพิจารณาติดตั้งโปรแกรม anti-virus เพิ่มเติมเพื่อความปลอดภัยสูงสุด

---------------------------------------

ที่มา : PhoneArena, Trend Micro

แปลและเรียบเรียง : techmoblog.com

Update : 24/06/2016

หน้าหลัก (Main) |

(สินค้า IT) ออกใหม่ |

|

FOLLOW US |

![[How To] 8 วิธีตั้งค่ามือถือ Android ให้ประมวลผลเร็วขึ้น](/uploads/head_news/2022/archive_1664443982_0549413f9968.jpg)

![[How To] ปัญหาเครื่องค้าง บนมือถือ Android กดปุ่มอะไรไม่ได้เลย แก้ไขอย่างไรดี มาดูกัน](/uploads/head_news/2021/archive_1624358619_5540227f9968.jpg)